8 октября 2024 года

В ходе рутинного анализа облачной телеметрии, поступающей от наших пользователей, специалисты вирусной лаборатории Доктор Веб выявили подозрительную активность программы, замаскированной под компонент ОС Windows (StartMenuExperienceHost. exe, легитимный процесс с таким именем отвечает за управление меню Пуск). Эта программа связывалась с удаленным сетевым узлом и ждала подключения извне для того, чтобы сразу же запустить интерпретатор командной строки cmd.exe.

Замаскированной под системный компонент была сетевая утилита Ncat, которая используется в правомерных целях для передачи данных по сети посредством командной строки. Именно эта находка помогла восстановить последовательность событий безопасности, среди которых были попытки заражения компьютеров вредоносным ПО, предотвращенные антивирусом Dr.Web.

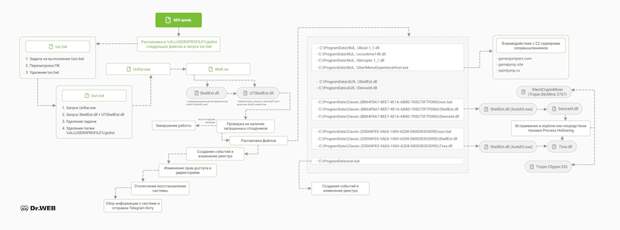

Источником заражения являются мошеннические сайты, которые злоумышленники создают на платформе GitHub (оговоримся, что такая деятельность запрещена правилами платформы), и запуск скачанных оттуда программ. Альтернативно, ссылки на вредоносное ПО могут быть закреплены в описаниях под видео на хостинге Youtube. При клике по ссылке скачивается самораспаковывающийся зашифрованный архив, защищенный паролем, что предотвращает его автоматическое сканирование антивирусами. После ввода пароля, который хакеры указывают на странице скачивания, на компьютере жертвы в папку %ALLUSERSPROFILE%\jedist распаковывается следующий набор временных файлов:

- UnRar.exe — распаковщик архивов RAR;

- WaR.rar — архив RAR;

- Iun.bat — сценарий, который создает задачу на выполнение скрипта Uun.bat, инициирует перезагрузку компьютера и удаляет себя;

- Uun.bat — обфусцированный скрипт, который распаковывает файл WaR.rar, запускает находящиеся в нем файлы ShellExt.dll и UTShellExt.dll, после чего удаляет задачу, созданную Iun.bat и папку jedist вместе с ее содержимым.

Файл ShellExt.dll представляет собой интерпретатор языка AutoIt и сам по себе не является вредоносным. Однако, это не его настоящее имя. Злоумышленники переименовали исходный файл с именем AutoIt3.exe в ShellExt.dll для маскировки под библиотеку программы WinRAR, которая отвечает за интеграцию функций архиватора в контекстное меню Windows. После своего запуска интерпретатор в свою очередь загружает файл UTShellExt.dll, который был позаимствован мошенниками у утилиты Uninstall Tool. К этой библиотеке, подписанной действительной цифровой подписью, они «пришили» вредоносный AutoIt скрипт. После его выполнения происходит распаковка полезной нагрузки, все файлы которой сильно обфусцированы.

Язык AutoIt является языком программирования для создания скриптов автоматизации и утилит для ОС Windows. Простота освоения и широкая функциональность сделали его популярным среди разных категорий пользователей, в том числе и вирусописателей. Некоторые антивирусные программы детектируют любой скомпилированный скрипт AutoIt как вредоносный.

Файл UTShellExt.dll выполняет следующие действия:

- Ищет запущенное отладочное ПО в списке процессов. В скрипте содержатся названия примерно 50 различных утилит, используемых для отладки, и при выявлении хотя бы одного процесса из этого списка, скрипт завершает свою работу

- Если отладочное ПО не найдено, в скомпрометированную систему распаковываются файлы, необходимые для продолжения атаки. Часть файлов является «чистой», они необходимы для реализации сетевого взаимодействия, а остальные выполняют вредоносные действия

- Создает системные события для обеспечения сетевого доступа с помощью Ncat и загрузки BAT и DLL файлов, а также вносит изменения в реестр для реализации перехвата запуска приложений с использованием техники IFEO

IFEO (Image File Execution Options) — это возможности, предоставляемые ОС Windows для разработчиков ПО, например, автоматический запуск отладчика при старте приложения. Однако злоумышленники могут использовать техники IFEO для закрепления в системе. Для этого они меняют путь до отладчика, указывая вместо него путь до вредоносного файла, таким образом, при каждом запуске легитимного приложения будет также запускаться и вредоносное. В этом случае хакеры «цеплялись» к системным службам ОС Windows, а также к процессам обновления браузеров Google Chrome и Microsoft Edge (MoUsoCoreWorker.exe, svchost.exe, TrustedInstaller.exe, GoogleUpdate.exe и MicrosoftEdgeUpdate.exe).

- Запрещает доступ к удалению, записи и изменения для папок и файлов, созданных на этапе 2

- Отключает службу восстановления ОС Windows

- Отправляет в Telegram злоумышленникам информацию о технических характеристиках зараженного компьютера, его имя, версию ОС и сведения об установленном антивирусном ПО.

Функции скрытого майнинга и кражи криптовалюты выполняют файлы DeviceId.dll и 7zxa.dll. Оба файла встраиваются в процесс explorer.exe (Проводник ОС Windows), используя технику Process Hollowing. Первый файл представляет собой легитимную библиотеку, распространяемую в составе среды разработки .NET, в которую был встроен вредоносный AutoIt скрипт, запускающий майнер SilentCryptoMiner. Этот майнер обладает широкими возможностями по конфигурации и маскировке процесса добычи криптовалюты, а также функцией удаленного управления.

Библиотека 7zxa.dll, замаскированная под компонент архиватора 7-Zip, является так называемым клиппером. Данный тип вредоносного ПО используется для мониторинга данных в буфере обмена, которые он может или подменять, или пересылать злоумышленникам. В данном случае клиппер отслеживает появление в буфере обмена типовых последовательностей символов, характерных для адресов кошельков, и заменяет их на те, которые были указаны злоумышленниками. К моменту публикации достоверно известно, что только благодаря клипперу хакеры смогли обогатиться на более чем 6000 долларов (или 571 тысячу рублей).

Техника Process Hollowing заключается в запуске какого-либо доверенного процесса в приостановленном состоянии, перезаписи его кода в памяти на вредоносный, а затем возобновлении выполнения процесса. Использование такой техники приводит к появлению одноименных копий процесса, так в нашем случае на компьютерах жертв наблюдалось три процесса explorer.exe, что является подозрительным самим по себе, так как в норме этот процесс существует в единственном экземпляре.

Всего от действий киберпреступников пострадало более 28 тысяч человек, превалирующее большинство из которых являются жителями России. Также, значимые цифры заражений наблюдаются в Беларуси, Узбекистане, Казахстане, Украине, Кыргызстане и Турции. Поскольку компрометация компьютеров жертв происходила при установке пиратских версий популярных программ, то основными рекомендациями по профилактике подобных инцидентов являются скачивание ПО из официальных источников, использование программ-аналогов с открытым исходным кодом, а также использование антивирусов. Пользователи продуктов Dr.Web надежно защищены от данной угрозы.

Подробнее о Trojan.AutoIt.1443